Et si, pour mieux protéger votre système d’information, la solution était de ne faire confiance à personne?

Longtemps, sécuriser les accès est revenu à construire un mur solide autour du réseau. Mais ce modèle a ses limites, aujourd’hui les menaces peuvent venir de partout y compris de l’intérieur.

C’est là que le Zero Trust Network Access (ZTNA) change la donne. Contrairement aux VPN traditionnels qui ouvrent souvent un accès global au réseau après authentification, le ZTNA repose sur un principe simple et radical : Ne jamais faire confiance. Toujours vérifier.

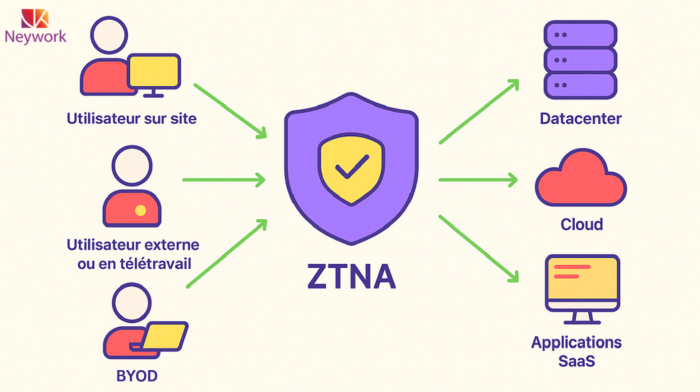

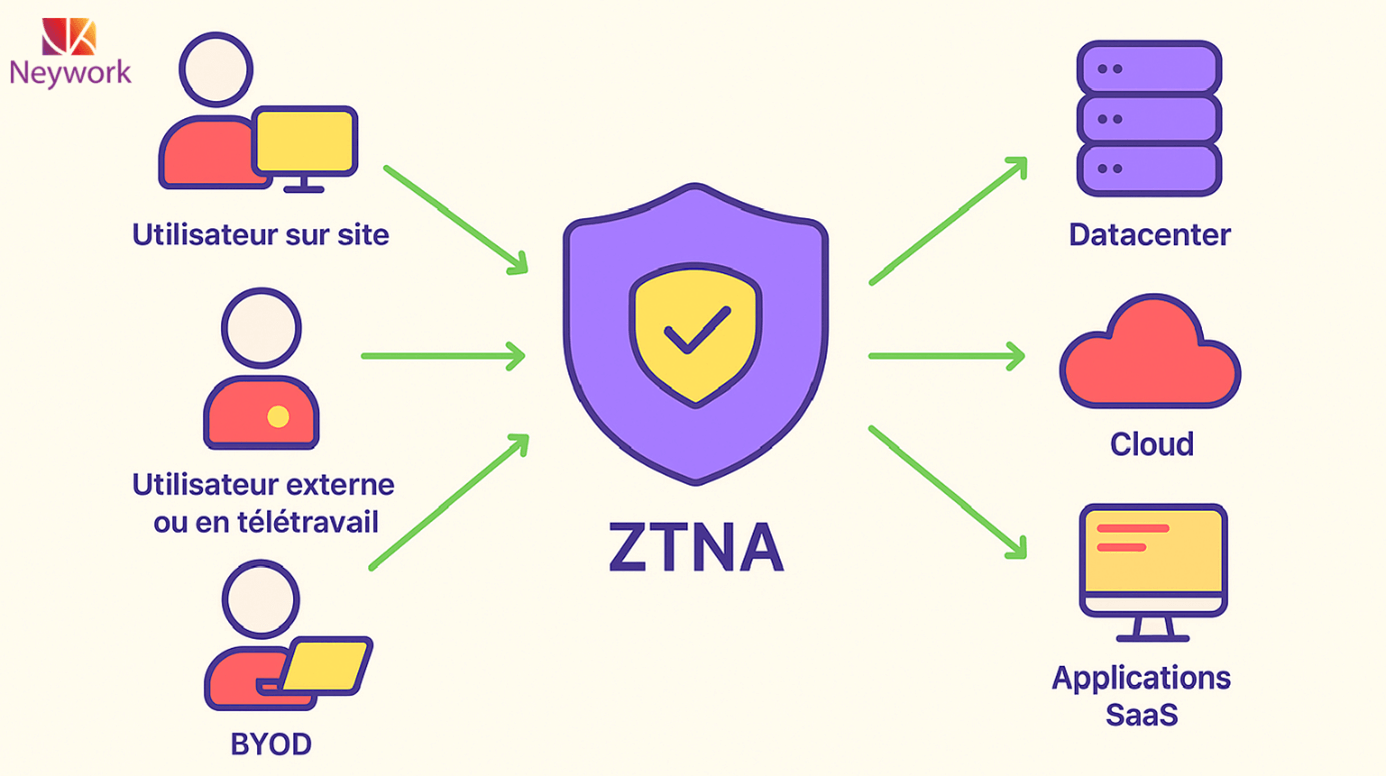

Chaque utilisateur, chaque appareil, chaque tentative d’accès est évaluée en temps réel, pour une sécurité granulaire et dynamique.

ZTNA : qu’est-ce que c’est et en quoi diffère-t-il des VPN classiques ?

Le Zero Trust Network Access (ZTNA) est un modèle de sécurité qui contrôle l’accès aux applications et aux ressources de manière fine, individualisée et contextuelle. Contrairement aux approches traditionnelles, qui accordent une confiance implicite dès qu’un utilisateur est connecté au réseau, le ZTNA vérifie systématiquement qui tente d’accéder à une ressource, avec quel appareil et dans quel contexte (lieu, horaire, niveau de risque, etc.).

Son principe est simple : seules les ressources strictement nécessaires sont accessibles, et uniquement après validation.

Chaque demande d’accès est analysée en temps réel selon plusieurs critères :

- Identité de l’utilisateur

- Conformité et état de sécurité du terminal

- Comportement inhabituel

- Niveau de risque détecté

Cette approche permet un contrôle d’accès précis et adaptatif, quel que soit l’endroit où se trouve l’utilisateur.

À l’inverse du VPN, qui établit une connexion au réseau interne et accorde souvent un accès trop large après authentification, le ZTNA applique le principe du moindre privilège : l’utilisateur ne voit que les ressources auxquelles il est explicitement autorisé. Cette stratégie réduit les risques de déplacement latéral en cas de compromission, facilite les audits grâce à une traçabilité complète, et allège la gestion pour les équipes IT.

Pourquoi le ZTNA est devenu indispensable ?

Les usages numériques ont profondément évolué : télétravail, utilisation d’appareils personnels (BYOD), objets connectés (IoT) et cloud. Le système d’information n’est plus un périmètre fermé; il s’étend désormais hors des murs de l’entreprise. Les utilisateurs se connectent depuis n’importe où, avec des terminaux variés, et accèdent à des ressources hébergées sur plusieurs environnements (on-premise, cloud privé, SaaS).

Dans ce contexte, les approches historiques basées sur la confiance implicite deviennent insuffisantes. Donner un accès global au réseau augmente mécaniquement les risques : une seule faille, un compte compromis, et l’attaquant peut se déplacer dans l’environnement.

Le ZTNA répond à cette nouvelle réalité en remplaçant la confiance par la vérification systématique. Il permet à l’entreprise de garder la maîtrise des accès, même dans un environnement distribué et évolutif, et devient ainsi un fondement essentiel de la cybersécurité moderne.

Quels sont les avantages et bénéfices du ZTNA pour votre entreprise ?

Le Zero Trust Network Access (ZTNA) offre aux entreprises un accès sécurisé, flexible et facile à gérer.

- Sécurité renforcée : authentification multifacteur et vérification des appareils pour limiter les risques de brèches.

- Accès distant et flexible : permet aux utilisateurs de se connecter depuis n’importe où, idéal pour le télétravail et le cloud.

- Contrôle granulaire : chaque accès est limité à une ressource spécifique, réduisant les mouvements latéraux en cas de compromission.

- Gestion simplifiée : déploiement rapide, suivi centralisé et meilleure visibilité sur les activités des utilisateurs.

En combinant sécurité, flexibilité et efficacité, le ZTNA s’impose comme une solution adaptée aux environnements hybrides et aux usages numériques modernes

ZTNA : quelles solutions choisir pour sécuriser vos accès ?

Le marché du Zero Trust Network Access (ZTNA) s’est fortement développé ces dernières années, avec plusieurs solutions reconnues pour sécuriser les accès aux applications et aux ressources de manière granulaire et moderne.

- Palo Alto Networks Prisma Access : solution complète intégrant ZTNA, pare-feu et SASE. Adaptée aux grandes entreprises, elle centralise la sécurité et l’accès aux applications, qu’elles soient cloud ou on-premise.

- Zscaler Private Access : solution cloud native offrant un accès applicatif sécurisé sans exposer le réseau. Idéale pour les environnements distribués et le télétravail.

- Fortinet Universal ZTNA : combine ZTNA, SD-WAN et pare-feu, pratique pour les entreprises déjà équipées dans l’écosystème Fortinet.

- Check Point Harmony SASE / ZTNA : solution complète sécurité + ZTNA, adaptée aux organisations souhaitant consolider leurs outils de sécurité dans une seule plateforme.

- iboss ZTNA : plateforme cloud-native qui remplace le VPN traditionnel, vérifie la posture des terminaux et limite les accès aux applications nécessaires

- Cisco Universal ZTNA (via Cisco Secure Access) : solution d’accès réseau Zero Trust couvrant utilisateurs, appareils et applications, avec des fonctions basées sur l’identité et le contexte pour sécuriser les environnements hybrides.

Ces solutions se distinguent par leur architecture cloud, leur capacité à gérer des environnements hybrides, et leur approche centrée sur l’utilisateur et le terminal. Le choix dépendra des besoins spécifiques de l’entreprise : taille, type d’accès, compatibilité avec les systèmes existants et exigence de supervision

Comment NEYWORK sécurise vos accès avec le ZTNA ?

Chez NEYWORK, nous aidons les entreprises à adopter le Zero Trust Network Access (ZTNA) pour sécuriser leurs applications et ressources, partout et sur tous les terminaux. Grâce à notre expertise en cybersécurité et en architecture réseau, nous proposons un accompagnement personnalisé : de l’audit de vos accès existants à la mise en place de solutions ZTNA adaptées à vos besoins spécifiques.

Avec NEYWORK, profitez d’un contrôle granulaire des accès, d’une sécurité renforcée et d’une visibilité complète sur vos utilisateurs et appareils, tout en simplifiant la gestion pour vos équipes IT. Nous faisons du ZTNA une solution clé pour protéger votre entreprise contre les menaces modernes et sécuriser votre transformation digitale.

Passez au ZTNA dès maintenant

Le Zero Trust Network Access (ZTNA) n’est plus une option, mais une nécessité pour les entreprises modernes confrontées au télétravail, au BYOD, au cloud et aux menaces cyber de plus en plus sophistiquées. Contrairement aux approches traditionnelles, le ZTNA sécurise les accès au cas par cas, limite la surface d’attaque et offre une visibilité complète sur les utilisateurs et appareils.

Passer au ZTNA dès aujourd’hui, c’est protéger vos ressources sensibles, renforcer votre sécurité et préparer votre entreprise aux défis du numérique. Avec un partenaire expert comme NEYWORK, vous pouvez mettre en place une solution adaptée, efficace et évolutive, tout en simplifiant la gestion pour vos équipes IT.

Par Hassiba Halil, ingénieure réseau et sécurité chez Neywork